Https-protokolla on murrettu ja peli kiristyy

Https (hypertext transport protocol secure) on tietyllä tavalla ollut netin dataturvan kivijalka, johon ennen muuta pankkiyhteysputken suoja on perustunut. Nyt on rysäytetty kaivinkoneella kivijalan nurkkaan ja se ei ehkä palaa enää entiselleen.

Vaarallisen VPNFilter-kybermurtotyökalun raportoidaan eliminoineen saastuttamissaan järjestelmissä https-suojauksen, jolloin url-osoitteesta tipahtaa s-kirjain pois, ja tuloksena on tavallinen http-verkkosivu. Tämä on yleisesti käytössä oleva korkeimman suojaustason 2048-bittinen salausavain, jonka VPNFilter ohitti pudottamalla sen kokonaan pois päältä.

Tätä on tietenkin voitu pelätä – samoin kuin koko maailman perustan romahtamista. Verkkoviestintäprotokollan SSL/TLS-suojausvarmenne, jonka tehtävä https-putkessa on suojata tietojen eheyttä ja luottamuksellisuutta käyttäjän tietokoneen ja sivustosi välillä, on pankkiyhteydessä välttämätön. Käyttäjät odottavat verkkosivustolta turvallista ja yksityistä salausputkea. Https:n käytöllä on automaattisesti suojattu vuosikymmeniä, webin alusta asti, käyttäjien ja kohdeverkkosivuston välistä yhteyttä.

Sitten.

Luotettava lähde Ars Technica analysoi entistä kehittyneemmän ja ärhäkämmän VPNFilter-koodin toimintaa selaintasolla. Kun esimerkiksi pankin verkkosivuilta ladataan sisältöä, tuo vihamielinen koodi murtaa pois https-suojauksen, joka normaalisti estää tunkeilun. Hyökkäyksessä https-yhteydet muuttuvat naps vain lennosta tavallisiksi, ilman suojaa toimiviksi http-yhteyksiksi. Varmuudeksi tämä murtokoodi herjaa, ettei reititin enää ymmärrä salattuja yhteyksiä. Mustaa huumoria, siltä kuulostaa.

Se ei ole vitsi, että VPNFilter voi tuhota kaikki saastuttamansa laitteet. Se voi jopa tuhoata ne automaattisesti ohjelmoiduilla tuhokäskyllä. Mitään aivan näin vaarallista ei ehkä ole aiemmin nähty. Nimensä mukaisesti alkujaan VPN-putkia rikkonut VPNFilter on saastuttanut 500 000 reititintä ympäri maailman. Haittaohjelmaperheen uhriksi joutunutta reititin-isku-listaa voi seurata Viestintäviraston sivuilta.

Https:n spesifillä Transport Layer Security ‑protokollalla (TLS) on kolme perussuojaustasoa:

- Suojauksessa välitetyn datan salaaminen sen suojaamiseksi luvattomilta käyttäjiltä. Tämä tarkoittaa, että käyttäjän selatessa verkkosivustoa kukaan ei ole voinut kuunnella keskusteluja, seurata toimintoja useilla sivuilla tai varastaa tietoja.

- Tiedon eheys. Tietoja ei ole voinut huomaamatta muokata tai vahingoittaa siirron aikana tahallisesti tai tahattomasti.

- Todennus ja tunnistus ovat toimivia. Tekniikka on todistanut, että käyttäjä viestii tarkoitetun verkkosivuston kanssa.

Tämä protokolla on estänyt välistävetohyökkäyksiä ja lisännyt käyttäjän luottamusta, mikä hyödyttää miljoonia yrityksiä.

On kuitenkin huomautettava, että tunnistuksen osalta pankit tekivät itselleen karhunpalveluksen lanseeraamalla lähimaksuominaisuuden pankkikortteihin. Vaikka yhteysputken salausavain https on vahva, tunnistuksen puuttuessa esimerkiksi lähimaksussa, yhteysputken funktio kärsii pahoin.

Tilanne on hieman sama kuin siilinjärveläisessä pienessä Nettikilpi-tietoturvayhtiössä 1990-luvulla löydetty ”ominaisuus” Internet Explorerissa. Vuoto tapahtui selaimella ennen datan pääsyä https-putkeen. Microsoft ei ensin tiennyt, miten suhtautua selainarkkitehtuurissa syvällä piilleeseen haavoittuvuuteen, mutta korjasi sen vähän äänin.

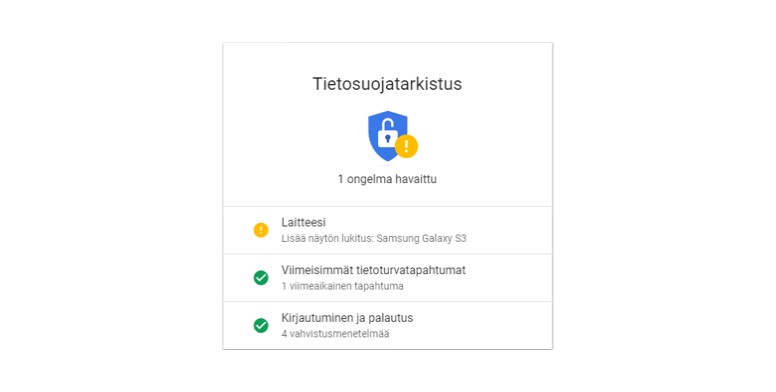

Google on Microsoftiin verrattuna ketterä poika ja on näemmä terästänyt tietoturvaansa. Jos Gmail-tiliin kirjaudutaan useammalta selaimelta samaan aikaan, vaatii Google tapahtumalle vahvistuksen ennen kuin se avaa uutta yhtyettä tiliin, mikä on hieno ominaisuus. Samalla Google tekee tietoturvatarkistuksen ja raportoi löytämistään haavoittuvuuksista. Älypuhelimen lukitusnäyttö, josta puuttuu salasana, ei sen mukaan olisi linjassa tietoturvavaatimusten kanssa. Ei olekaan, korjataan.